DNS 系统在设计时并未考虑到安全性,并且包含一些设计限制。这些限制与技术进步结合在一起,使 DNS 服务器容易受到广泛的攻击,包括欺骗、放大、DoS(拒绝服务)或私人个人信息的拦截。由于 DNS 是大多数互联网请求的组成部分,因此它可能成为攻击的主要目标。

常见攻击有哪些?

攻击者发现了众多针对和利用 DNS 服务器的方法,以下是一些最常见方法:

DNS 欺骗/缓存中毒:这是将伪造的 DNS 数据引入 DNS 解析器缓存中的攻击,其将导致解析器返回域的错误 IP 地址。流量可能会被转移到恶意计算机或攻击者想要的其他任何位置,而不是前往正确网站;通常是用于恶意目的的原始站点副本,例如分发恶意软件或收集登录信息。

DNS 隧道:这种攻击使用其他协议通过 DNS 查询和响应建立隧道。攻击者可以使用 SSH、TCP 或 HTTP 在大多数防火墙未察觉的情况下将恶意软件或被盗信息传递到 DNS 查询中。

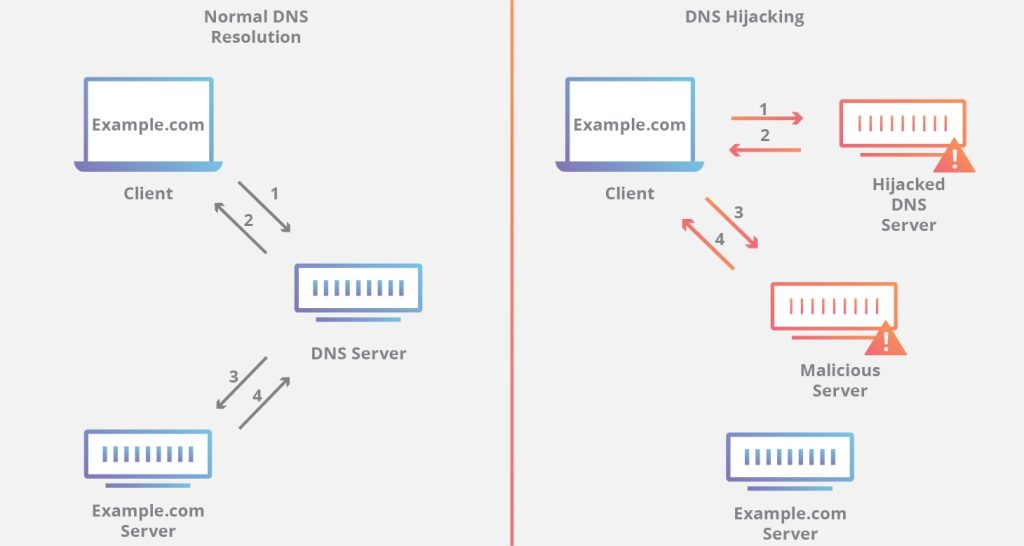

DNS 劫持:在 DNS 劫持中,攻击者将查询重定向到其他域名服务器。这可通过恶意软件或未经授权的 DNS 服务器修改来实现。尽管其结果与 DNS 欺骗的结果相似,但这是一种截然不同的攻击,因为其目标是域名服务器上网站的 DNS 记录,而不是解析器的高速缓存。

NXDOMAIN 攻击:这是一种 DNS 洪水攻击,攻击者利用请求淹没 DNS 服务器,从而请求不存在的记录,以试图导致合法流量的拒绝服务。这可使用复杂的攻击工具来实现,这些工具可为每个请求自动生成唯一子域。NXDOMAIN 攻击还可将递归解析器作为目标,目标是用垃圾请求填充解析器的高速缓存。

幻域攻击:幻域攻击的结果与 DNS 解析器上的 NXDOMAIN 攻击的结果类似。攻击者设置了一堆“幻影”域服务器,这些服务器对请求的响应非常慢,或者根本不响应。然后解析器收到对这些域的大量请求,解析器被束缚起来,只能等待响应,从而导致性能降低和服务拒绝。

随机子域攻击:在这种情况下,攻击者向一个合法站点的几个随机的不存在的子域发送 DNS 查询。其目标是为该域的权威性域名服务器创建拒绝服务,从而使其无法从域名服务器查找网站。其副作用是,为攻击者提供服务的 ISP 也可能会受到影响,因为其递归解析器的高速缓存将被加载错误请求。

域锁定攻击:攻击者会通过设置特殊域和解析器来与其他合法解析器建立 TCP 连接,从而策划这种攻击形式。当目标解析器发送请求时,这些域会发回缓慢的随机数据包流,从而占用解析器的资源。

基于僵尸网络的 CPE 攻击:这些攻击是使用 CPE 设备(用户终端设备,这是服务提供商提供的供客户使用的硬件,例如调制解调器、路由器、机顶盒等)进行的。攻击者使 CPE 受损,这些设备成为僵尸网络的一部分,用于对一个站点或域进行随机子域攻击。